Analisis Acara Cisco Ngagunakeun Alat éksternal

Émbaran produk

Produk ngamungkinkeun pamaké pikeun ngahijikeun sareng Cisco SecureX sareng ngaksésna nganggo fitur pita dina FMC web panganteur.

spésifikasi

- Integrasi: Cisco SecureX

- panganteur: FMC web panganteur

- Fitur pita: Handap unggal kaca

Parentah Pamakéan Produk

Ngaksés SecureX Ngagunakeun Pita

Pikeun ngaksés SecureX nganggo fitur pita, tuturkeun léngkah ieu:

- Dina FMC, klik pita anu aya di handapeun halaman FMC mana waé.

- Pencét "Kéngingkeun SecureX".

- Asup ka SecureX.

- Klik link pikeun otorisasi aksés.

- Pencét pita pikeun dilegakeun sareng dianggo.

Analisis Kajadian Ngagunakeun Alat éksternal

Pikeun ngalakukeun analisa acara nganggo alat éksternal, tuturkeun léngkah ieu:

- Dina FMC, klik pita anu aya di handapeun halaman FMC mana waé.

- Pencét "Kéngingkeun SecureX".

- Asup ka SecureX.

- Klik link pikeun otorisasi aksés.

- Pencét pita pikeun dilegakeun sareng dianggo.

Analisis acara kalawan Cisco SecureX Ancaman Tanggapan

Cisco SecureX Ancaman Tanggapan (baheulana kawanoh salaku Cisco Ancaman Tanggapan) ngamungkinkeun pamaké pikeun gancang ngadeteksi, nalungtik, sarta ngabales ancaman. Pikeun ngalakukeun analisa acara sareng Tanggapan Ancaman Cisco SecureX, tuturkeun léngkah ieu:

- Dina FMC, klik pita anu aya di handapeun halaman FMC mana waé.

- Pencét "Kéngingkeun SecureX".

- Asup ka SecureX.

- Klik link pikeun otorisasi aksés.

- Pencét pita pikeun dilegakeun sareng dianggo.

View Data acara di Cisco SecureX Ancaman Tanggapan

Ka view data acara di Cisco SecureX Ancaman Tanggapan, nuturkeun

léngkah ieu:

- Asup ka Cisco SecureX Ancaman Tanggapan sakumaha ditanya.

Investigation acara Ngagunakeun Web- Sumberdaya Dumasar

Pikeun nalungtik kajadian ngagunakeun websumberdaya dumasar, tuturkeun léngkah ieu:

- Asup ka Cisco SecureX Ancaman Tanggapan sakumaha ditanya.

- Paké fitur cross-peluncuran kontekstual pikeun manggihan inpo nu leuwih lengkep ihwal potensi ancaman di web-sumberdaya dumasar luar tina Firepower Manajemén Center.

- Klik langsung ti hiji acara dina acara viewer atanapi dasbor di Firepower Manajemén Center kana informasi relevan dina sumberdaya éksternal.

Ngeunaan Ngatur Kontekstual Cross-peluncuran Sumberdaya

Pikeun ngatur éksternal websumberdaya dumasar, tuturkeun léngkah ieu:

- Pindah ka Analisis> Advanced> Kontekstual Cross-Launch.

- Atur sumber daya anu tos ditetepkeun sareng pihak katilu anu ditawarkeun ku Cisco.

- Anjeun tiasa nganonaktipkeun, mupus, atanapi ngaganti ngaran sumberdaya upami diperyogikeun.

FAQs

- Q: Naon SecureX?

A: SecureX mangrupikeun platform integrasi dina Cisco Cloud anu ngamungkinkeun para pangguna pikeun nganalisis kajadian anu nganggo data anu dikumpulkeun tina sababaraha produk, kalebet Firepower. - P: Kumaha carana abdi tiasa ngaksés SecureX nganggo fitur pita?

A: Pikeun ngaksés SecureX nganggo fitur pita, klik pita di handapeun halaman FMC sareng turutan léngkah anu disayogikeun. - Q: Dupi abdi view data acara di Cisco SecureX Ancaman Tanggapan?

A: Sumuhun, anjeun tiasa view data acara di Cisco SecureX Ancaman Tanggapan ku asup sakumaha ditanya. - Q: Kumaha carana abdi tiasa nalungtik acara ngagunakeun websumberdaya dumasar?

A: Pikeun nalungtik acara ngagunakeun websumberdaya basis, asup ka Cisco SecureX Ancaman Tanggapan sarta ngagunakeun fitur cross-peluncuran kontekstual pikeun manggihan informasi relevan.

Ngahijikeun sareng Cisco SecureX

View tur dianggo kalayan data tina sakabéh produk kaamanan Cisco anjeun sarta leuwih ngaliwatan hiji kaca tunggal, portal awan SecureX. Anggo alat anu sayogi via SecureX pikeun ngabeungharan moro sareng panyilidikan ancaman anjeun. SecureX ogé tiasa nyayogikeun inpormasi alat sareng alat sapertos naha masing-masing ngajalankeun versi parangkat lunak anu optimal.

- Kanggo inpo nu langkung lengkep ihwal SecureX, tingali http://www.cisco.com/c/en/us/products/security/securex.html.

- Pikeun ngahijikeun Firepower sareng SecureX, tingali Panungtun Integrasi Firepower sareng SecureX di https://cisco.com/go/firepower-securex-documentation.

Aksés SecureX Ngagunakeun Pita

Pita némbongan di handapeun unggal halaman dina FMC web panganteur. Anjeun tiasa make pita pikeun gancang pangsi ka produk kaamanan Cisco sejen tur dianggo kalayan data anceman ti sababaraha sumber.

Sateuacan Anjeun ngamimitian

- Upami anjeun henteu ningali pita SecureX di handapeun FMC web kaca panganteur, ulah make prosedur ieu. Gantina, tingali Firepower na SecureX Pamaduan Guide di https://cisco.com/go/firepower-securex-documentation.

- Upami anjeun teu acan gaduh akun SecureX, kéngingkeun hiji ti departemen IT anjeun.

Prosedur

- Lengkah 1 Dina FMC, klik pita di handapeun halaman FMC mana waé.

- Lengkah 2 Klik Meunang SecureX.

- Lengkah 3 Asup ka SecureX.

- Lengkah 4 Klik link pikeun otorisasi aksés.

- Lengkah 5 Pencét pita pikeun dilegakeun sareng dianggo.

Naon anu kudu dipigawé salajengna

Kanggo inpo tentang fitur pita sareng cara ngagunakeunana, tingali pitulung online di SecureX.

Analisis acara kalawan respon anceman Cisco SecureX

respon anceman Cisco SecureX ieu baheulana kawanoh salaku Cisco Ancaman Tanggapan (CTR.) Gancang ngadeteksi, nalungtik, sarta ngabales ancaman maké respon anceman Cisco SecureX, platform integrasi dina Cisco Awan nu ngidinan Anjeun nganalisis insiden ngagunakeun data aggregated tina sababaraha produk, kaasup. Daya seuneu.

- Kanggo inpo umum ngeunaan réspon ancaman Cisco SecureX, tingali: https://www.cisco.com/c/en/us/products/security/threat-response.html.

- Pikeun parentah lengkep pikeun ngahijikeun Firepower sareng réspon ancaman Cisco SecureX, tingali:

- The Firepower na Cisco SecureX réspon anceman Guide Pamaduan di https://cisco.com/go/firepower-ctr-integration-docs.

View Data acara di respon ancaman Cisco SecureX

Sateuacan Anjeun ngamimitian

- Nyetél integrasi sakumaha ditétélakeun dina Firepower na Cisco SecureX anceman Guide Pamaduan di https://www.cisco.com/c/en/us/support/security/defense-center/products-installation-and-configuration-guides-list.html.

- Review éta pitulung online di respon anceman Cisco SecureX pikeun neuleuman kumaha carana manggihan, nalungtik, sarta nyandak peta kana ancaman.

- Anjeun peryogi kredensial anjeun pikeun ngaksés réspon ancaman Cisco SecureX.

Prosedur

Lengkah 1

Dina Firepower Management Center, laksanakeun salah sahiji hal ieu:

- Pikeun pivot kana réspon ancaman Cisco SecureX tina acara khusus:

- Arahkeun ka kaca dina menu Analisis > Intrusions nu daptar acara nu dirojong.

- Klik katuhu hiji sumber atawa alamat IP tujuan tur pilih View dina SecureX.

- Ka view info acara umumna:

- Arahkeun ka System> Integrations> Cloud Services.

- Klik link ka view acara di respon anceman Cisco SecureX.

Lengkah 2

Asup ka respon anceman Cisco SecureX sakumaha ditanya.

Investigation acara Ngagunakeun Web- Sumberdaya Dumasar

Paké fitur cross-peluncuran kontekstual pikeun gancang manggihan inpo nu leuwih lengkep ihwal potensi ancaman di web-sumberdaya dumasar luar tina Firepower Manajemén Center. Pikeun example, anjeun tiasa:

- Pilarian alamat IP sumber anu curiga dina Cisco atanapi jasa host awan pihak katilu anu nyebarkeun inpormasi ngeunaan ancaman anu dipikanyaho sareng disangka, atanapi

- Pilari conto baheula ngeunaan ancaman khusus dina log sajarah organisasi anjeun, upami organisasi anjeun nyimpen data éta dina aplikasi Security Information and Event Management (SIEM).

- Néangan informasi ngeunaan nu tangtu file, kaasup file Inpo lintasan, lamun organisasi Anjeun geus deployed Cisco AMP pikeun Endpoints.

Nalika nalungtik hiji acara, anjeun tiasa klik langsung tina hiji acara dina acara viewer atanapi dasbor di Firepower Manajemén Center kana informasi relevan dina sumberdaya éksternal. Ieu ngamungkinkeun anjeun gancang ngumpulkeun kontéks ngeunaan acara khusus dumasar kana alamat IP, palabuhan, protokol, domain, sareng/atanapi SHA 256 hash. Pikeun example, anggap anjeun nempo widget dasbor Top Attackers na rék manggihan inpo nu leuwih lengkep tentang salah sahiji alamat IP sumber didaptarkeun. Anjeun hoyong ningali inpormasi naon anu diterbitkeun Talos ngeunaan alamat IP ieu, janten anjeun milih sumber daya "Talos IP". The Talos web situs muka ka kaca kalayan informasi ngeunaan alamat IP husus ieu. Anjeun tiasa milih tina sakumpulan tautan anu tos ditetepkeun ka Cisco anu biasa dianggo sareng jasa intelijen ancaman pihak katilu, sareng nambihan tautan khusus ka anu sanés. web-jasa dumasar, jeung SIEMs atawa produk lianna nu boga a web panganteur. Catet yén sababaraha sumber tiasa ngabutuhkeun akun atanapi mésér produk.

Ngeunaan Ngatur Kontekstual Cross-peluncuran Sumberdaya

- Ngatur éksternal web-sumberdaya dumasar kana Analisis> Advanced> Contextual Cross-peluncuran kaca.

Pangecualian:

Atur tumbu lintas-peluncuran ka alat Analytics Network Aman nuturkeun prosedur dina Konpigurasikeun Tumbu Palang-Lancar pikeun Analytics Jaringan Aman.

- sumberdaya pre-diartikeun ditawarkeun ku Cisco ditandaan ku logo Cisco. Tumbu sésana mangrupa sumberdaya pihak katilu.

- Anjeun tiasa nganonaktipkeun atanapi ngahapus sumber daya anu anjeun henteu peryogikeun, atanapi anjeun tiasa ngagentos nami, contonaample ku prefixing ngaran jeung hurup leutik "z" jadi sumberdaya sorts ka handap daptar. Nganonaktipkeun sumberdaya lintas-peluncuran nganonaktipkeun pikeun sadaya pangguna. Anjeun teu tiasa malikkeun deui sumber anu dihapus, tapi anjeun tiasa nyiptakeun deui.

- Pikeun nambahkeun sumberdaya, tingali Tambah Kontekstual Cross-peluncuran Sumberdaya.

Sarat pikeun Sumberdaya Palang-peluncuran Kontekstual Adat

Nalika nambahkeun sumberdaya cross-peluncuran kontekstual khusus:

- Sumberdaya kedah diaksés via web browser.

- Ngan ukur protokol http sareng https anu dirojong.

- Ngan pamundut GET dirojong; requests POST henteu.

- Encoding variabel dina URLs teu dirojong. Sanaos alamat IPv6 tiasa meryogikeun panyandi titik dua pikeun disandi, kalolobaan jasa henteu meryogikeun enkoding ieu.

- Nepi ka 100 sumber tiasa dikonpigurasikeun, kalebet sumberdaya anu tos ditetepkeun.

- Anjeun kedah janten Admin atanapi Analyst Kaamanan pangguna pikeun ngadamel peluncuran silang, tapi anjeun ogé tiasa janten Analyst Kaamanan anu dibaca wungkul pikeun ngagunakeunana.

Tambahkeun Sumberdaya Palang-peluncuran Kontekstual

- Anjeun tiasa nambihan sumberdaya cross-launch kontekstual sapertos jasa intelijen ancaman sareng alat Inpormasi Kaamanan sareng Manajemén Acara (SIEM).

- Dina panyebaran multidomain, anjeun tiasa ningali sareng ngagunakeun sumber daya dina domain indungna, tapi anjeun ngan ukur tiasa nyiptakeun sareng ngédit sumber daya dina domain ayeuna. Jumlah total sumberdaya di sadaya domain dugi ka 100.

Sateuacan Anjeun ngamimitian

- Upami anjeun nambihkeun tautan kana alat Secure Network Analytics, pariksa kanggo ningali upami tautan anu anjeun pikahoyong parantos aya; paling Tumbu otomatis dijieun pikeun anjeun mun anjeun ngonpigurasikeun Cisco Kaamanan Analytics na Logging (Di enggon).

- Tempo Sarat pikeun Sumberdaya Palang-peluncuran Kontekstual Adat.

- Upami diperlukeun pikeun sumber daya anjeun bakal numbu ka, nyieun atawa ménta hiji akun tur Kapercayaan diperlukeun pikeun aksés. Opsional, pasihan sareng sebarkeun kredensial pikeun unggal pangguna anu peryogi aksés.

- Nangtukeun sintaksis tautan pamundut pikeun sumber anu anjeun bakal numbukeun:

- Aksés sumberdaya liwat browser sareng, nganggo dokuméntasi pikeun sumber éta upami diperyogikeun, rumuskeun tautan pamundut anu diperyogikeun pikeun milarian s khusus.ample tina jenis informasi rék link query anjeun pikeun manggihan, kayaning alamat IP.

- Jalankeun pamundut, teras salin hasilna URL ti bar lokasi browser urang.

- Pikeun example, Anjeun bisa jadi boga query URL https://www.talosintelligence.com/reputation_center/lookup?search=10.10.10.10.

Prosedur

- Lengkah 1

Pilih Analisis> Advanced> Kontekstual Cross-Launch. - Lengkah 2 Klik Anyar Palang-peluncuran.

Dina formulir nu nembongan, sadaya widang ditandaan ku tanda asterisk merlukeun nilai. - Lengkah 3 Tulis ngaran sumberdaya unik.

- Lengkah 4 Tempelkeun pagawéan URL string ti sumberdaya anjeun kana URL Widang citakan.

- Lengkah 5 Ganti data husus (sapertos alamat IP) dina senar query sareng variabel anu cocog: Posisi kursor anjeun, teras klik variabel (pikeun ex.ample, ip) sakali nyelapkeun variabel.

- Dina urutample ti bagian "Sateuacan Anjeun Mimitian" luhur, hasilna URL meureun https://www.talosintelligence.com/reputation_center/lookup?search={ip}.

- Lamun link cross-peluncuran kontekstual dipaké, variabel {ip} dina URL bakal diganti ku alamat IP nu pamaké katuhu-clicks on dina acara viewer atanapi dasbor.

- Pikeun pedaran unggal variabel, hover dina variabel.

- Anjeun tiasa nyieun sababaraha tumbu cross-peluncuran kontekstual pikeun alat atawa jasa tunggal, ngagunakeun variabel béda pikeun tiap.

- Lengkah 6 Klik Test kalawan exampdata (

) pikeun nguji link anjeun kalawan exampdatana.

) pikeun nguji link anjeun kalawan exampdatana. - Lengkah 7 Ngalereskeun sagala masalah.

- Léngkah 8 Pencét Simpen.

Nalungtik Kajadian Ngagunakeun Kontékstual Cross-peluncuran

Sateuacan Anjeun ngamimitian

Upami sumber daya anu anjeun badé aksés peryogi kredensial, pastikeun anjeun gaduh kredensial éta.

Prosedur

- Lengkah 1 Napigasi ka salah sahiji halaman ieu di Pusat Manajemén Firepower anu nunjukkeun kajadian:

- Dasbor (Leuwihview > Dashboards), atawa

- Hiji acara viewer halaman (pilihan ménu naon waé dina ménu Analisis anu kalebet tabel acara.)

- Lengkah 2 Klik-katuhu dina acara anu dipikaresep sareng pilih sumberdaya cross-peluncuran kontekstual pikeun dianggo.

- Upami diperyogikeun, gulung ka handap dina ménu kontéks pikeun ningali sadaya pilihan anu sayogi.

- Tipe data anu anjeun klik katuhu nangtukeun pilihan anu anjeun tingali; pikeun example, lamun-klik katuhu hiji alamat IP, Anjeun ngan bakal ningali kontekstual pilihan cross-peluncuran anu relevan pikeun alamat IP.

- Ku kituna, pikeun example, pikeun meunangkeun kecerdasan anceman ti Cisco Talos ngeunaan alamat IP sumber dina Top Attackers widget dasbor, milih Talos SrcIP atanapi Talos IP.

- Lamun sumberdaya ngawengku sababaraha variabel, pilihan pikeun milih sumberdaya nu ngan sadia pikeun acara nu boga nilai mungkin tunggal pikeun tiap variabel kaasup.

- Sumber daya cross-launch kontekstual muka dina jandela browser misah.

- Butuh sababaraha waktu pikeun query diolah, gumantung kana jumlah data nu bakal queried, speed na paménta on sumberdaya, jeung saterusna.

- Lengkah 3 Asup ka sumberdaya lamun perlu.

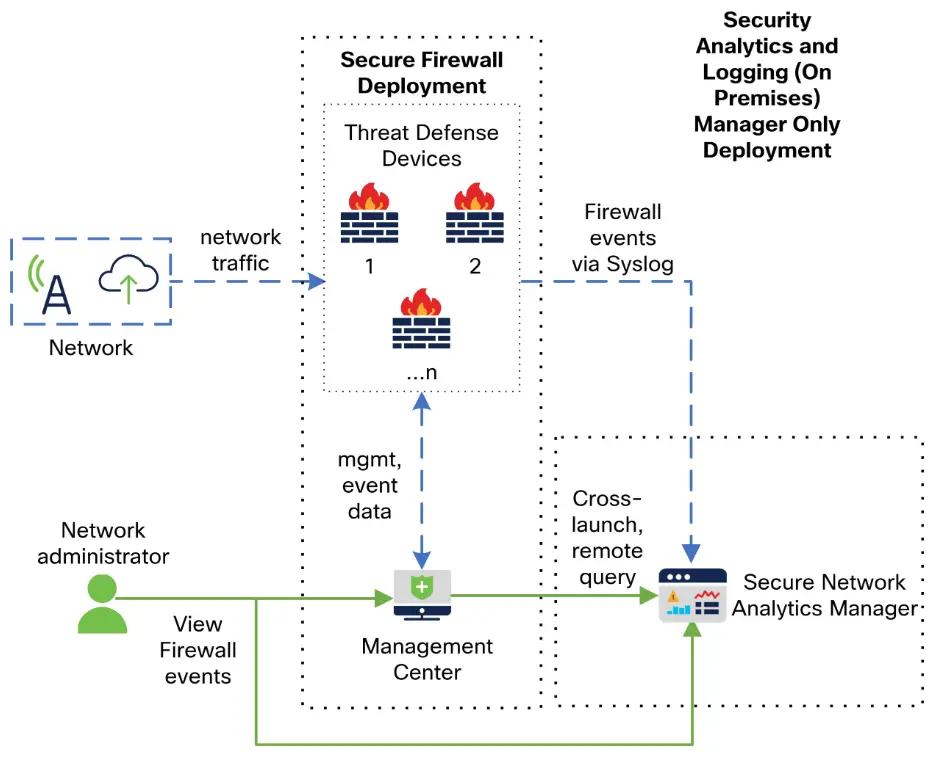

Konpigurasikeun Palang-peluncuran Tumbu pikeun Aman Network Analytics

- Anjeun tiasa cross-peluncuran tina data acara di Firepower ka data patali dina alat Secure Network Analytics Anjeun.

- Kanggo inpo nu langkung lengkep ihwal produk Secure Network Analytics, tingali https://www.cisco.com/c/en/us/products/security/security-analytics-logging/index.html.

- Pikeun inpo umum ngeunaan kontekstual cross-launching, tingali Nalungtik Kajadian Ngagunakeun Kontekstual Cross-peluncuran.

- Anggo prosedur ieu pikeun gancang ngonpigurasikeun sakumpulan tautan lintas-peluncuran kana alat Secure Network Analytics anjeun.

Catetan

- Upami anjeun kedah ngadamel parobihan kana tautan ieu engké, uih deui ka prosedur ieu; Anjeun teu bisa nyieun parobahan langsung dina kontekstual cross-peluncuran Listing kaca.

- Anjeun tiasa sacara manual nyieun tumbu tambahan pikeun cross-peluncuran kana alat Secure Network Analytics anjeun ngagunakeun prosedur dina Tambah Kontekstual Cross-Launch Sumberdaya, tapi Tumbu bakal bebas tina sumber-dijieun otomatis sahingga bakal perlu diatur sacara manual (dihapus, diropéa, jsb.)

Sateuacan Anjeun ngamimitian

- Anjeun kedah gaduh alat Secure Network Analytics anu dipasang sareng ngajalankeun.

- Upami anjeun hoyong ngirim data Firepower ka alat Analytics Network Aman anjeun nganggo Cisco Security Analytics and Logging (Di enggon), tingali Panyimpenan Data Jauh dina Alat Analytics Jaringan Aman.

Prosedur

- Lengkah 1 Pilih System> Logging> Security Analytics & Logging.

- Lengkah 2 Aktipkeun fitur.

- Lengkah 3 Lebetkeun hostname atanapi alamat IP, sareng port, tina alat Secure Network Analytics anjeun. Port standar nyaéta 443.

- Léngkah 4 Pencét Simpen.

- Lengkah 5 Verifikasi Tumbu cross-peluncuran anyar anjeun: Pilih Analisis> Advanced> Kontekstual Cross-peluncuran. Lamun perlu nyieun parobahan, balik deui ka prosedur ieu; Anjeun teu bisa nyieun parobahan langsung dina kontekstual cross-peluncuran Listing kaca.

Naon anu kudu dipigawé salajengna

- Pikeun cross-peluncuran tina hiji acara kana acara Secure Network Analytics viewer, Anjeun bakal peryogi Kapercayaan Network Analytics Aman Anjeun.

- Pikeun meuntas peluncuran tina hiji acara dina acara FMC viewer atanapi dasbor,-klik katuhu sél tabel acara relevan sarta pilih pilihan luyu.

- Butuh sababaraha waktos kanggo query diolah, gumantung kana jumlah data anu ditaroskeun, laju sareng paménta dina Stealthwatch Management Console, jsb.

Ngeunaan Ngirim Pesen Syslog pikeun Kajadian Kaamanan

- Anjeun bisa ngirim data nu patali jeung sambungan, kecerdasan kaamanan, intrusion, jeung file sareng acara malware via syslog ka alat Inpormasi Kaamanan sareng Manajemén Acara (SIEM) atanapi panyimpen acara sareng solusi manajemén éksternal anu sanés.

- Kajadian ieu sok disebut ogé acara Snort®.

Ngeunaan Konpigurasikeun Sistem pikeun Ngirim Data Acara Kaamanan ka Syslog

Pikeun ngonpigurasikeun sistem pikeun ngirim syslogs acara kaamanan, anjeun kedah terang ieu:

- Prakték Pangalusna pikeun Konpigurasikeun Olahtalatah Syslog Acara Kaamanan

- Lokasi Konfigurasi pikeun Syslogs Acara Kaamanan

- Setélan Platform FTD Anu Larapkeun kana Pesen Syslog Acara Kaamanan

- Upami anjeun ngarobih setélan syslog dina kabijakan naon waé, anjeun kedah nga-redeploy supados parobihan tiasa dianggo.

Prakték Pangalusna pikeun Konpigurasikeun Olahtalatah Syslog Acara Kaamanan

| Alat jeung Vérsi | Konfigurasi Lokasi |

| Sadayana | Upami anjeun nganggo syslog atanapi nyimpen acara sacara éksternal, ulah aya karakter khusus dina nami obyék sapertos nami kawijakan sareng aturan. Ngaran obyék henteu kedah ngandung karakter khusus, sapertos koma, anu tiasa dianggo ku aplikasi anu nampi salaku separator. |

| Firepower Anceman Pertahanan | 1. Konpigurasikeun setélan platform FTD (Alat> Setélan Platform> Setélan Pertahanan Ancaman> Syslog.)

Tingali ogé Setélan Platform FTD Anu Larapkeun kana Pesen Syslog Acara Kaamanan. 2. Dina tab Logging kawijakan kontrol aksés anjeun, milih ngagunakeun setélan platform FTD. 3. (Pikeun acara intrusion) Konpigurasikeun kawijakan intrusion pikeun make setelan dina tab Logging kawijakan kontrol aksés Anjeun. (Ieu standar.)

Overriding salah sahiji setelan ieu teu dianjurkeun. Pikeun detil penting, tingali Kirim Pesen Syslog Acara Kaamanan tina Alat FTD. |

| Sadaya alat sejenna | 1. Jieun respon waspada.

2. Konpigurasikeun kawijakan kontrol aksés Logging pikeun make respon waspada. 3. (Pikeun acara intrusion) Konpigurasikeun setelan syslog dina kawijakan intrusion. Pikeun detil lengkep, tingali Kirim Pesen Syslog Acara Kaamanan tina Alat Klasik. |

Kirim pesen Syslog Acara Kaamanan tina Alat FTD

Prosedur ieu dokumén konfigurasi prakték pangalusna pikeun ngirim pesen syslog pikeun acara kaamanan (sambungan, sambungan patali Kaamanan, intrusion, file, jeung acara malware) ti alat Firepower Threat Defense.

Catetan

Seueur setélan syslog Firepower Threat Defense henteu tiasa dianggo pikeun acara kaamanan. Konpigurasikeun ukur pilihan anu dijelaskeun dina prosedur ieu.

Sateuacan Anjeun ngamimitian

- Dina FMC, konpigurasikeun kawijakan pikeun ngahasilkeun acara kaamanan sareng pariksa yén kajadian anu anjeun ngarepkeun bakal muncul dina tabel anu aya dina menu Analisis.

- Kumpulkeun alamat IP server syslog, port, sareng protokol (UDP atanapi TCP):

- Pastikeun yén alat anjeun tiasa ngahontal server syslog.

- Pastikeun yén server syslog (s) tiasa nampi pesen jauh.

- Pikeun inpo penting ngeunaan logging sambungan, tingali bab on Connection Logging.

Prosedur

- Lengkah 1 Konpigurasikeun setélan syslog pikeun alat Firepower Threat Defense anjeun:

- Klik Alat > Setélan Platform.

- Édit kawijakan setélan platform anu aya hubunganana sareng alat Pertahanan Ancaman Firepower anjeun.

- Dina panel navigasi kénca, klik Syslog.

- Klik Syslog Servers teras klik Add to enter server, protocol, interface, and related information. Upami Anjeun gaduh patarosan ngeunaan pilihan dina kaca ieu, tingali Konpigurasikeun a Syslog Server.

- Pencét Setélan Syslog sareng konfigurasikeun setélan ieu:

- Aktipkeun Timestamp dina Syslog Messages

- Waktosamp Formatna

- Aktipkeun ID Alat Syslog

- Klik logging Setup.

- Pilih naha ngirim syslogs dina format EMBLEM atanapi henteu.

- Simpen setélan anjeun.

- Lengkah 2 Konpigurasikeun setélan log umum pikeun kawijakan kontrol aksés (kaasup file sareng logging malware):

- Pencét Kabijakan > Kontrol Aksés.

- Edit kawijakan kontrol aksés nu lumaku.

- Klik Logging.

- Pilih FTD 6.3 sarta engké: Paké setélan syslog ngonpigurasi dina kawijakan FTD Setélan Platform deployed dina alat.

- (Opsional) Pilih Severity Syslog.

- Lamun bakal ngirim file jeung acara malware, pilih Kirim pesen Syslog pikeun File jeung acara Malware.

- Pencét Simpen.

- Lengkah 3 Aktipkeun logging pikeun acara sambungan patali Kaamanan pikeun kawijakan kontrol aksés:

- Dina kawijakan kontrol aksés anu sami, klik tab Kaamanan Kaamanan.

- Dina unggal lokasi di handap ieu, klik Logging (

) sareng aktipkeun awal sareng akhir sambungan sareng Syslog Server:

) sareng aktipkeun awal sareng akhir sambungan sareng Syslog Server:

- Gigireun Kawijakan DNS.

- Dina kotak Daptar Blok, pikeun Jaringan sareng kanggo URLs.

- Pencét Simpen.

- Lengkah 4 Aktipkeun log syslog pikeun tiap aturan dina kawijakan kontrol aksés:

- Dina kawijakan kontrol aksés anu sami, klik tab Aturan.

- Klik aturan pikeun ngédit.

- Klik tab Logging dina aturan.

- Pilih naha rék log awal atawa ahir sambungan, atawa duanana.

(Log sambungan ngahasilkeun loba data; logging duanana awal jeung ahir ngahasilkeun kasarna ganda nu loba data. Henteu unggal sambungan bisa asup duanana dina awal jeung ahir.) - Lamun bakal asup file kajadian, pilih Log Files.

- Aktipkeun Syslog Server.

- Pariksa yén aturanna nyaéta "Nganggo konfigurasi syslog standar dina Logging Kontrol Aksés."

- Klik Tambahkeun.

- Ngulang pikeun tiap aturan dina kawijakan.

- Lengkah 5 Upami anjeun bakal ngirim acara intrusion:

- Arahkeun ka kawijakan intrusion pakait sareng kawijakan kontrol aksés Anjeun.

- Dina kabijakan intrusi anjeun, klik Setélan Lanjut > Syslog Alerting > Diaktipkeun.

- Upami diperlukeun, klik Édit

- Lebetkeun pilihan:

Pilihan Nilai Host logging Iwal mun ngirim pesen syslog acara intrusion ka server syslog béda ti anjeun bakal ngirim pesen syslog séjén, ninggalkeun kosong ieu ngagunakeun setelan nu geus ngonpigurasi luhur. Sarana Setelan ieu ngan lumaku lamun anjeun nangtukeun hiji Host logging dina kaca ieu. Pikeun déskripsi, tingali Syslog Siaga Fasilitas.

Severity Setelan ieu ngan lumaku lamun anjeun nangtukeun hiji Host logging dina kaca ieu. Pikeun déskripsi, tingali Syslog Severity Levels.

- Pencét Balik.

- Klik Inpormasi Kabijakan dina jandela navigasi kénca.

- Klik Komit Robah.

Naon anu kudu dipigawé salajengna

- (Opsional) Konpigurasikeun setélan logging béda pikeun kawijakan jeung aturan individu. Tempo barisan tabel nu lumaku dina Lokasi Konfigurasi pikeun Syslogs pikeun Connection jeung Kaamanan AKAL Kajadian (Sadaya Alat).

- Setelan ieu ngabutuhkeun réspon waspada syslog, anu dikonpigurasi sakumaha anu dijelaskeun dina Nyieun Tanggapan Siaga Syslog. Aranjeunna henteu nganggo setélan platform anu anjeun konfigurasi dina prosedur ieu.

- Pikeun ngonpigurasikeun log syslog acara kaamanan pikeun alat Klasik, tingali Kirim Pesen Syslog Acara Kaamanan tina Alat Klasik.

- Upami anjeun parantos ngarobih, sebarkeun perobahan anjeun ka alat anu diurus.

Kirim pesen Syslog Acara Kaamanan tina Alat Klasik

Sateuacan Anjeun ngamimitian

- Ngonpigurasikeun kawijakan pikeun ngahasilkeun acara kaamanan.

- Pastikeun yén alat anjeun tiasa ngahontal server syslog.

- Pastikeun yén server syslog (s) tiasa nampi pesen jauh.

- Pikeun inpo penting ngeunaan logging sambungan, tingali bab on Connection Logging.

Prosedur

- Lengkah 1 Konpigurasikeun réspon waspada pikeun alat Klasik anjeun: Tingali Nyieun Tanggapan Siaga Syslog.

- Lengkah 2 Konpigurasikeun setélan syslog dina kawijakan kontrol aksés:

- Pencét Kabijakan > Kontrol Aksés.

- Edit kawijakan kontrol aksés nu lumaku.

- Klik Logging.

- Pilih Kirim nganggo waspada syslog khusus.

- Pilih Siaga Syslog anu anjeun damel di luhur.

- Pencét Simpen.

- Lengkah 3 Lamun anjeun bakal ngirim file sareng acara malware:

- Pilih Kirim pesen Syslog pikeun File jeung acara Malware.

- Pencét Simpen.

- Lengkah 4 Upami anjeun bakal ngirim acara intrusion:

- Arahkeun ka kawijakan intrusion pakait sareng kawijakan kontrol aksés Anjeun.

- Dina kabijakan intrusi anjeun, klik Setélan Lanjut > Syslog Alerting > Diaktipkeun.

- Upami diperlukeun, klik Édit

- Lebetkeun pilihan:

Pilihan Nilai Host logging Iwal mun ngirim pesen syslog acara intrusion ka server syslog béda ti anjeun bakal ngirim pesen syslog séjén, ninggalkeun kosong ieu ngagunakeun setelan nu geus ngonpigurasi luhur. Sarana Setelan ieu ngan lumaku lamun anjeun nangtukeun hiji Host logging dina kaca ieu. Tempo Syslog Siaga Fasilitas.

Severity Setelan ieu ngan lumaku lamun anjeun nangtukeun hiji Host logging dina kaca ieu. Tempo Syslog Severity Levels.

- Pencét Balik.

- Klik Inpormasi Kabijakan dina jandela navigasi kénca.

- Klik Komit Robah.

Naon anu kudu dipigawé salajengna

- (Opsional) Konpigurasikeun setélan logging béda pikeun aturan kontrol aksés individu. Tempo barisan tabel nu lumaku dina Lokasi Konfigurasi pikeun Syslogs pikeun Connection jeung Kaamanan AKAL Kajadian (Sadaya Alat). Setelan ieu ngabutuhkeun réspon waspada syslog, anu dikonpigurasi sakumaha anu dijelaskeun dina Nyieun Tanggapan Siaga Syslog. Aranjeunna henteu nganggo setélan anu anjeun konfigurasi di luhur.

- Pikeun ngonpigurasikeun log syslog acara kaamanan pikeun alat FTD, tingali Kirim Pesen Syslog Acara Kaamanan tina Alat FTD.

Lokasi Konfigurasi pikeun Syslogs Acara Kaamanan

- Lokasi Konfigurasi pikeun Syslogs pikeun Sambungan sareng Kajadian Intelijen Kaamanan (Sadaya Alat)12

- Lokasi Konfigurasi pikeun Syslogs pikeun Kajadian Intrusion (Alat FTD)

- Lokasi Konfigurasi pikeun Syslogs pikeun Kajadian Intrusi (Alat Salain FTD)

- Lokasi Konfigurasi pikeun Syslogs pikeun File jeung Kajadian Malware

Lokasi Konfigurasi pikeun Syslogs pikeun Sambungan sareng Kajadian Intelijen Kaamanan (Sadaya Alat)

Aya seueur tempat pikeun ngonpigurasikeun setélan log. Paké tabel di handap pikeun mastikeun yén anjeun nyetel pilihan nu peryogi.

Kadé

- Perhatosan ati-ati nalika ngonpigurasikeun setélan syslog, khususna nalika nganggo standar anu diwariskeun tina konfigurasi anu sanés. Sababaraha pilihan meureun TEU sadia pikeun sadaya model alat junun jeung versi software, sakumaha dicatet dina tabel di handap.

- Kanggo inpo nu penting nalika ngonpigurasikeun logging sambungan, tingali bab on Connection Logging.

| Konfigurasi Lokasi | Katerangan jeung Tambih deui Émbaran |

| Alat > Setélan Platform, Kabijakan Setélan Pertahanan Ancaman, Syslog | Pilihan ieu ngan lumaku pikeun alat Firepower Threat Defense.

Setélan anu anjeun konpigurasikeun di dieu tiasa ditetepkeun dina setélan Logging pikeun kawijakan Kontrol Aksés teras dianggo atanapi ditindih dina kawijakan jeung aturan sésana dina tabel ieu. Tingali Setélan Platform FTD Anu Larapkeun kana Pesen Syslog Acara Kaamanan sareng Ngeunaan Syslog sareng subtopik. |

| Kawijakan > Kontrol Aksés, , logging | Setélan anu anjeun konpigurasikeun di dieu nyaéta setélan standar pikeun syslogs pikeun sadaya sambungan sareng acara intelijen kaamanan, iwal anjeun nimpa standar kabijakan sareng aturan turunan di lokasi anu ditangtukeun dina sésa-sésa baris tabel ieu.

Setélan anu disarankeun pikeun alat FTD: Paké Setélan Platform FTD. Kanggo inpo, tingali Setélan Platform FTD Anu Larapkeun kana Pesen Syslog Acara Kaamanan sareng Ngeunaan Syslog sareng subtopik. Setélan anu dibutuhkeun pikeun sadaya alat anu sanés: Paké waspada syslog. Upami anjeun netepkeun waspada syslog, tingali Nyieun Tanggapan Siaga Syslog. Kanggo inpo nu langkung lengkep ihwal setelan dina tab Logging, tingali Setélan logging pikeun Kabijakan Kontrol Aksés. |

| Kawijakan > Kontrol Aksés, , Aturan, Aksi standar baris,

logging ( |

Setélan logging pikeun aksi standar pakait sareng kawijakan kontrol aksés.

Tempo inpo tentang logging di Bab Aturan Kontrol Aksés jeung logging Sambungan kalawan Aksi Default Kawijakan. |

| Kawijakan > Kontrol Aksés, , Aturan, , logging | Setélan logging pikeun aturan tinangtu dina kawijakan kontrol aksés.

Tempo inpo ngeunaan logging di Bab Aturan Access Control. |

| Kawijakan > Kontrol Aksés, , Kecerdasan Kaamanan,

logging ( |

Setélan logging pikeun daptar Blok Security Intelligence. Klik tombol ieu pikeun ngonpigurasikeun:

• DNS Blok Daptar Logging Pilihan • URL Daptar Blok Pilihan Logging • Pilihan Logging Daptar Blok Jaringan (pikeun alamat IP dina daptar anu diblokir)

Tingali Konpigurasikeun AKAL Kaamanan, kalebet bagian prasarat, sareng subtopik sareng tautan. |

| Kawijakan > SSL, ,

Aksi standar baris, logging ( |

Setélan logging pikeun aksi standar pakait sareng kawijakan SSL.

Tempo logging sambungan kalawan Aksi Default kawijakan. |

| Kawijakan > SSL, , , logging | Setélan logging pikeun aturan SSL.

Tempo TLS / komponén Aturan SSL. |

| Kawijakan > Prefilter, ,

Aksi standar baris, logging ( |

Setélan logging pikeun aksi standar pakait sareng kawijakan prefilter.

Tempo logging sambungan kalawan Aksi Default kawijakan. |

| Kawijakan > Prefilter, ,

, logging |

Setélan logging pikeun tiap aturan prefilter dina kawijakan prefilter.

Tempo Torowongan sarta Prefilter Aturan komponén |

| Kawijakan > Prefilter, ,

, logging |

Setelan log pikeun tiap aturan torowongan dina kawijakan prefilter.

Tempo Torowongan sarta Prefilter Aturan komponén |

| Setélan syslog tambahan pikeun konfigurasi klaster FTD: | Clustering pikeun Firepower Threat Defense bab gaduh sababaraha rujukan pikeun syslog; milarian bab "syslog". |

Lokasi Konfigurasi pikeun Syslogs pikeun Kajadian Intrusion (Alat FTD)

Anjeun tiasa nangtukeun setélan syslog pikeun kawijakan intrusion di sagala rupa tempat jeung, optionally, inherit setelan ti kawijakan kontrol aksés atawa FTD Platform Setélan atawa duanana.

| Konfigurasi Lokasi | Katerangan jeung Tambih deui Émbaran |

| Paranti > Platform Setélan, Kabijakan Setélan Pertahanan Ancaman, Syslog | Tujuan Syslog anu anjeun konpigurasikeun di dieu tiasa ditetepkeun dina tab Logging tina kawijakan kontrol aksés anu tiasa janten standar pikeun kawijakan intrusion.

Tingali Setélan Platform FTD Anu Larapkeun kana Pesen Syslog Acara Kaamanan sareng Ngeunaan Syslog sareng subtopik. |

| Kawijakan > Kontrol Aksés, , logging | Setelan standar pikeun tujuan syslog pikeun intrusion

kajadian, lamun kawijakan intrusion teu nangtukeun host logging séjén. Tempo Setélan logging pikeun Kawijakan Control Aksés. |

| Kawijakan > Intrusi, , Setélan canggih, aktipkeun Syslog Waspada, klik Édit | Pikeun nangtukeun kolektor syslog lian ti tujuan dieusian dina tab Logging kawijakan kontrol aksés, sarta pikeun nangtukeun fasilitas jeung severity, tingali Konfigurasi Syslog Alerting pikeun Intrusion Kajadian.

Upami anjeun hoyong nganggo Severity or Sarana atawa duanana sakumaha ngonpigurasi dina kawijakan intrusion, anjeun ogé kudu ngonpigurasikeun host logging dina kawijakan. Lamun make host logging dieusian dina kawijakan kontrol aksés, severity sarta fasilitas dieusian dina kawijakan intrusion moal dipaké. |

Lokasi Konfigurasi pikeun Syslogs pikeun Kajadian Intrusi (Alat Salain FTD)

- (Default) Kabijakan kontrol aksés Setélan Logging pikeun Kabijakan Kontrol Aksés, LAMUN anjeun netepkeun waspada syslog (Tingali Nyieun Tanggapan Siaga Syslog.)

- Atanapi tingali Konfigurasi Syslog Alerting pikeun Kajadian Intrusion.

Sacara standar, kawijakan intrusion ngagunakeun setelan dina tab Logging tina kawijakan kontrol aksés. Lamun setelan nu lumaku pikeun alat lian ti FTD teu ngonpigurasi di dinya, syslogs moal dikirim pikeun alat lian ti FTD tur euweuh peringatan mucunghul.

Lokasi Konfigurasi pikeun Syslogs pikeun File jeung Kajadian Malware

| Konfigurasi Lokasi | Katerangan jeung Tambih deui Émbaran |

| Dina kawijakan kontrol aksés:

Kawijakan > Kontrol Aksés, , logging |

Ieu mangrupikeun lokasi utama pikeun ngonpigurasikeun sistem pikeun ngirim syslogs file jeung acara malware.

Upami anjeun henteu nganggo setélan syslog dina Setélan Platform FTD, anjeun ogé kedah nyiptakeun réspon ngageter. Tempo Nyieun Tanggapan Siaga Syslog. |

| Konfigurasi Lokasi | Katerangan jeung Tambih deui Émbaran |

| Dina Setélan Platform Pertahanan Ancaman Seuneu:

Paranti > Platform Setélan, Kabijakan Setélan Pertahanan Ancaman, Syslog |

Setélan ieu ngan lumaku pikeun alat Firepower Threat Defense anu ngajalankeun vérsi anu dirojong, sareng ngan upami anjeun ngonpigurasikeun tab Logging dina kawijakan kontrol aksés pikeun nganggo setélan platform FTD.

Tingali Setélan Platform FTD Anu Larapkeun kana Pesen Syslog Acara Kaamanan sareng Ngeunaan Syslog sareng subtopik. |

| Dina aturan kontrol aksés:

Kawijakan > Kontrol Aksés, , , logging |

Upami anjeun henteu nganggo setélan syslog dina Setélan Platform FTD, anjeun ogé kedah nyiptakeun réspon ngageter. Tempo Nyieun Tanggapan Siaga Syslog. |

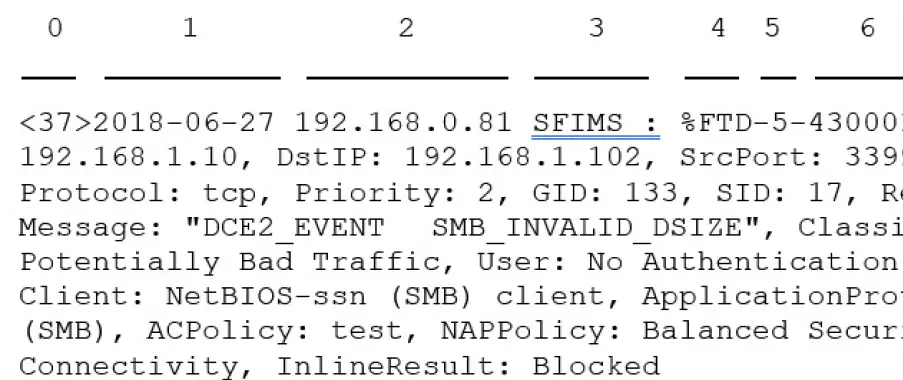

Anatomi Kaamanan Acara Syslog Messages

Examppesen acara kaamanan ti FTD (Intrusion Event)

meja 1: komponén Kaamanan Acara Syslog Messages

| Barang Jumlah in Sample talatah | lulugu unsur | Katerangan |

| 0 | PRI | Nilai prioritas nu ngagambarkeun duanana Fasilitas jeung Severity tina ngageter. Nilaina muncul dina pesen syslog ngan nalika anjeun ngaktifkeun log in format EMBLEM nganggo setélan platform FMC. Lamun anjeun

Aktipkeun logging kajadian intrusion ngaliwatan tab Logging kawijakan kontrol aksés, nilai PRI otomatis dipintonkeun dina seratan syslog. Kanggo inpo tentang cara ngaktipkeun format EMBLEM, tingali Aktipkeun Logging sareng Konpigurasikeun Setélan Dasar. Kanggo inpo tentang PRI, tingali RFC5424. |

| 1 | Waktosamp | Tanggal sareng waktos pesen syslog dikirim ti alat.

• (Syslogs dikirim ti alat FTD) Pikeun syslogs dikirim ngagunakeun setelan dina kawijakan kontrol aksés jeung turunan na, atawa lamun dieusian ngagunakeun format ieu dina FTD Platform Setélan, format tanggal format ditetepkeun dina ISO 8601 timest.amp format sakumaha dieusian dina RFC 5424 (yyyy-MM-ddTHH: mm: ssZ), dimana hurup Z nunjukkeun zona waktu UTC. • (Syslogs dikirim ti sadaya alat sejenna) Pikeun syslogs dikirim make setelan dina kawijakan kontrol aksés jeung turunan na, format tanggal teh format nu ditetepkeun dina ISO 8601 timest.amp format sakumaha dieusian dina RFC 5424 (yyyy-MM-ddTHH: mm: ssZ), dimana hurup Z nunjukkeun zona waktu UTC. • Upami teu kitu, éta mangrupikeun bulan, dinten, sareng waktos dina zona waktos UTC, sanaos zona waktos henteu dituduhkeun.

Pikeun ngonpigurasikeun waktosamp setelan dina Setélan Platform FTD, tingali Konpigurasikeun Setélan Syslog. |

| 2 | Alat atawa panganteur ti mana pesen dikirim.

Ieu tiasa: • Alamat IP tina panganteur • Ngaran host alat • identifier alat custom |

(Pikeun syslog anu dikirim tina alat FTD)

Upami pesen syslog dikirim nganggo Setélan Platform FTD, ieu mangrupikeun nilai anu dikonpigurasikeun Setélan Syslog pikeun Aktipkeun ID Alat Syslog pilihan, lamun dieusian. Upami teu kitu, unsur ieu teu aya dina lulugu. Pikeun ngonpigurasikeun setelan ieu dina Setélan Platform FTD, tingali Konpigurasikeun Setélan Syslog. |

| 3 | nilai custom | Upami pesen dikirim nganggo réspon waspada, ieu mangrupikeun Tag nilai ngonpigurasi dina respon ngageter nu dikirim pesen, lamun ngonpigurasi. (Tingali Nyieun Tanggapan Siaga Syslog.)

Upami teu kitu, unsur ieu teu aya dina lulugu. |

| 4 | %FTD

%NGIPS |

Jenis alat anu ngirim pesen.

•%FTD nyaeta Firepower Ancaman Pertahanan • %NGIPS nyaeta sadaya alat sejenna |

| 5 | Severity | Severity dieusian dina setélan syslog pikeun kawijakan anu dipicu suratna.

Pikeun déskripsi severity, tingali Severity Levels atanapi Syslog Severity Levels. |

| 6 | Identifier tipe acara | • 430001: acara intrusion

• 430002: Kajadian sambungan asup dina awal sambungan • 430003: Kajadian sambungan asup dina tungtung sambungan

• 430004: File acara • 430005: File acara malware |

| — | Sarana | Tempo Fasilitas dina Kaamanan Acara Syslog Messages |

| — | Sésa pesen | Widang sareng nilai dipisahkeun ku titik dua.

Widang sareng nilai kosong atanapi teu dipikanyaho dileungitkeun tina pesen. Pikeun déskripsi widang, tingali: • Sambungan jeung Kaamanan AKAL Acara Widang. • Intrusion Acara Widang • File jeung Malware Acara Widang

Catetan Daptar pedaran widang ngawengku duanana widang syslog jeung widang nu katingali dina acara viewer (pilihan menu dina menu Analisis dina Pusat Manajemén Firepower web panganteur.) Widang sadia via syslog anu dilabélan kawas kitu. Sababaraha widang ditingali dina acara viewer teu sadia via syslog. Ogé, sababaraha widang syslog teu kaasup dina acara viewer (tapi bisa jadi sadia via pilarian), sarta sababaraha widang digabungkeun atawa dipisahkeun. |

Fasilitas dina Kaamanan Acara Syslog Messages

Nilai fasilitas umumna henteu relevan dina pesen syslog pikeun acara kaamanan. Nanging, upami anjeun peryogi Fasilitas, paké tabel ieu:

| Paranti | Pikeun Ngalebetkeun Fasilitas dina Kajadian Sambungan | Ka Kaasup Sarana in Kajadian Intrusion | Lokasi di Syslog Message |

| FTD | Anggo pilihan EMBLEM dina Setélan Platform FTD.

Fasilitas salawasna AWAS pikeun acara sambungan nalika ngirim pesen syslog maké FTD Platform Setélan. |

Paké pilihan EMBLEM dina FTD Platform Setélan atawa

ngonpigurasikeun logging ngagunakeun setélan syslog dina kawijakan intrusion. Lamun make kawijakan intrusion, Anjeun ogé kudu nangtukeun host logging dina setélan kawijakan intrusion. |

Fasilitas henteu muncul dina lulugu pesen, tapi kolektor syslog tiasa nurunkeun nilai

dumasar kana RFC 5424, bagian 6.2.1. |

| Aktipkeun syslog alerting na

ngonpigurasikeun fasilitas jeung severity on kawijakan intrusion. Tempo Ngonpigurasikeun Syslog Waspada pikeun Kajadian Intrusion. |

|||

| Alat lian ti FTD | Paké respon waspada. | Anggo setélan syslog dina setélan maju kawijakan intrusion atanapi réspon waspada anu dicirikeun dina tab Logging kawijakan kontrol aksés. |

Kanggo inpo nu leuwih lengkep, tingali Fasilitas jeung Severities pikeun Intrusion Syslog Tanda jeung Nyieun Syslog Tanggapan Siaga.

Jenis Pesen Firepower Syslog

Firepower tiasa ngirim sababaraha jinis data syslog, sakumaha anu dijelaskeun dina tabel ieu:

| Tipe Data Syslog | Tingali |

| Log audit ti FMC | Aliran Audit Log ka Syslog sareng bab Auditing Sistem |

| Log audit tina alat Klasik (ASA FirePOWER, NGIPSv) | Aliran Log Inok tina Alat Klasik sareng Bab Auditing Sistem

paréntah CLI: syslog |

| Kaséhatan alat sareng log patali jaringan tina alat FTD | Ngeunaan Syslog sareng subtopik |

| Sambungan, intelijen kaamanan, sareng log acara intrusi tina alat FTD | Ngeunaan Konpigurasikeun Sistem pikeun Ngirim Data Acara Kaamanan ka Syslog. |

| Sambungan, intelijen kaamanan, sareng log acara intrusi tina alat Klasik | Ngeunaan Konpigurasikeun Sistem pikeun Ngirim Data Acara Kaamanan ka Syslog |

| Log pikeun file jeung acara malware | Ngeunaan Konpigurasikeun Sistem pikeun Ngirim Data Acara Kaamanan ka Syslog |

Watesan Syslog pikeun Kajadian Kaamanan

- Upami anjeun nganggo syslog atanapi nyimpen acara sacara éksternal, ulah aya karakter khusus dina nami obyék sapertos nami kawijakan sareng aturan. Ngaran obyék henteu kedah ngandung karakter khusus, sapertos koma, anu tiasa dianggo ku aplikasi anu nampi salaku separator.

- Butuh waktu nepi ka 15 menit pikeun acara muncul dina collector syslog Anjeun.

- Data pikeun di handap file sareng acara malware henteu sayogi via syslog:

- Kajadian Retrospective

- Kajadian dihasilkeun ku AMP pikeun Endpoints

eStreamer Server Streaming

- Acara Streamer (eStreamer) ngamungkinkeun anjeun pikeun ngalirkeun data sababaraha jinis acara ti Pusat Manajemén Firepower ka aplikasi klien anu dikembangkeun khusus. Kanggo inpo nu leuwih lengkep, tingali Firepower System Acara Streamer Guide Integrasi.

- Sateuacan alat anu anjeun hoyong dianggo salaku server eStreamer tiasa ngamimitian ngalirkeun acara eStreamer ka klien éksternal, anjeun kedah ngonpigurasikeun server eStreamer pikeun ngirim acara ka klien, nyayogikeun inpormasi ngeunaan klien, sareng ngahasilkeun sakumpulan kredensial auténtikasi pikeun dianggo nalika ngadegkeun. komunikasi. Anjeun tiasa ngalaksanakeun sadaya pancén ieu tina antarbeungeut pangguna alat. Saatos setélan anjeun disimpen, acara anu anjeun pilih bakal diteruskeun ka klien eStreamer nalika dipénta.

- Anjeun tiasa ngontrol jinis acara mana anu tiasa dikirimkeun ku server eStreamer ka klien anu nyuhunkeunana.

meja 2: Jenis Kajadian Transmittable ku eStreamer Server

| Acara Tipe | Katerangan |

| Kajadian Intrusion | acara intrusion dihasilkeun ku alat junun |

| Intrusion Acara Paket Data | pakét pakait sareng acara intrusion |

| Intrusion Acara Data Tambahan | data tambahan pakait sareng acara intrusion kayaning alamat IP asalna tina hiji klien nyambungkeun ka a web server ngaliwatan proxy HTTP atawa load balancer |

| Kajadian Papanggihan | acara kapanggihna jaringan |

| Korélasi jeung Ngidinan Daptar Kajadian | korelasi jeung patuh ngamungkinkeun daptar acara |

| Dampak Bandéra Tanda | panggeuing dampak dihasilkeun ku FMC |

| Kajadian pamaké | acara pamaké |

| Acara Tipe | Katerangan |

| Kajadian Malware | acara malware |

| File Kajadian | file kajadian |

| Kajadian sambungan | inpormasi ngeunaan lalu lintas sési antara host anu diawaskeun anjeun sareng sadaya host anu sanés. |

Babandingan Syslog na eStreamer pikeun Kaamanan Eventing

Sacara umum, organisasi anu ayeuna henteu gaduh investasi anu signifikan dina eStreamer kedah nganggo syslog tinimbang eStreamer pikeun ngatur data acara kaamanan sacara éksternal.

| Syslog | eStreamer |

| Taya kustomisasi diperlukeun | Kustomisasi anu penting sareng pangropéa anu terus-terusan diperyogikeun pikeun nampung parobahan dina unggal sékrési |

| Standar | Milik |

| Standar Syslog henteu ngajaga tina leungitna data, khususna nalika nganggo UDP | Perlindungan ngalawan leungitna data |

| Ngirim langsung tina alat | Ngirim ti FMC, nambahkeun overhead processing |

| Rojongan pikeun file jeung acara malware, sambungan

acara (kaasup acara kecerdasan kaamanan) jeung acara intrusion. |

Rojongan pikeun sakabéh jenis acara didaptarkeun dina eStreamer Server Streaming. |

| Sababaraha data acara ngan bisa dikirim ti FMC. Tempo Data dikirim Ngan via eStreamer, Teu via Syslog. | Ngawengku data nu teu bisa dikirim via syslog langsung ti alat. Tempo Data dikirim Ngan via eStreamer, Teu via Syslog. |

Data Dikirim Ngan liwat eStreamer, Henteu ngalangkungan Syslog

Data di handap ieu ngan sadia ti Firepower Management Center sahingga teu bisa dikirim via syslog ti alat:

- Pakét Log

- Intrusion Acara acara Data Tambahan

Pikeun pedaran, tingali eStreamer Server Streaming. - Statistik sareng acara agrégat

- acara Network Discovery

- Kagiatan pamaké sarta acara login

- Kajadian korelasi

- Pikeun acara malware:

- putusan retrospective

- ThreatName sareng Disposition, kecuali inpormasi ngeunaan SHA anu relevan parantos disingkronkeun ka alat

- Widang di handap ieu:

- Widang Dampak sareng ImpactFlag

Pikeun pedaran, tingali eStreamer Server Streaming. - widang IOC_Count

- Widang Dampak sareng ImpactFlag

- Paling ID atah jeung UUIDs.

Pangecualian:- Syslogs pikeun acara sambungan kaasup kieu: FirewallPolicyUUID, FirewallRuleID, TunnelRuleID, MonitorRuleID, SI_CategoryID, SSL_PolicyUUID, sarta SSL_RuleID

- Syslogs pikeun acara intrusion kalebet IntrusionPolicyUUID, GeneratorID, sareng SignatureID

- Metadata ngalegaan, kalebet tapi henteu dugi ka:

- Rincian pangguna anu disayogikeun ku LDAP, sapertos nami lengkep, jabatan, nomer telepon, jsb. Syslog ngan ukur masihan nami pangguna dina acara.

- Rincian kanggo inpormasi dumasar kaayaan sapertos detil Sertipikat SSL. Syslog nyayogikeun inpormasi dasar sapertos sidik sertipikat, tapi moal masihan detil sertipikat sanés sapertos CN sertipikat.

- Inpormasi aplikasi anu lengkep, sapertos App Tags jeung Kategori. Syslog ngan ukur nyayogikeun nami Aplikasi. Sababaraha seratan metadata ogé kalebet inpormasi tambahan ngeunaan objék.

- Émbaran geolocation

Milih Jenis Acara eStreamer

- Kotak centang Konfigurasi Acara eStreamer ngadalikeun acara mana anu tiasa dikirimkeun ku server eStreamer.

- Klién anjeun masih kedah menta sacara khusus jinis acara anu anjeun pikahoyong nampi dina pesen pamundut anu dikirimkeun ka server eStreamer. Kanggo inpo nu leuwih lengkep, tingali Firepower System Acara Streamer Guide Integrasi.

- Dina panyebaran multidomain, anjeun tiasa ngonpigurasikeun Konfigurasi Acara eStreamer dina tingkat domain mana waé. Nanging, upami domain karuhun parantos ngaktipkeun jinis acara khusus, anjeun moal tiasa nganonaktipkeun jinis acara éta dina domain turunan.

- Anjeun kedah janten pangguna Admin pikeun ngalaksanakeun tugas ieu, pikeun FMC.

Prosedur

- Lengkah 1 Pilih System> Integrasi.

- Lengkah 2 Klik eStreamer.

- Lengkah 3 Dina Konfigurasi Acara eStreamer, cék atanapi hapus kotak centang di gigireun jinis acara anu anjeun hoyong eStreamer diteruskeun pikeun nyuhunkeun klien, anu dijelaskeun dina Streaming Server eStreamer.

- Léngkah 4 Pencét Simpen.

Ngonpigurasikeun Komunikasi Klién eStreamer

- Sateuacan eStreamer tiasa ngirim acara eStreamer ka klien, anjeun kedah nambihan klien kana database peers server eStreamer tina halaman eStreamer. Anjeun oge kudu nyalin sertipikat auténtikasi dihasilkeun ku server eStreamer ka klien nu. Saatos ngalengkepan léngkah-léngkah ieu anjeun henteu kedah ngabalikan deui jasa eStreamer pikeun ngaktipkeun klien pikeun nyambung ka server eStreamer.

- Dina panyebaran multidomain, anjeun tiasa nyiptakeun klien eStreamer dina domain naon waé. Sertipikat auténtikasi ngamungkinkeun klien pikeun menta acara ngan ti domain sertipikat klien urang jeung sagala domain turunan. Halaman konfigurasi eStreamer ngan ukur nunjukkeun klien anu aya hubunganana sareng domain ayeuna, janten upami anjeun hoyong ngaunduh atanapi ngabatalkeun sertipikat, pindah ka domain dimana klien diciptakeun.

- Anjeun kedah janten Admin atanapi pangguna Admin Discovery pikeun ngalaksanakeun tugas ieu, pikeun FMC.

Prosedur

- Lengkah 1 Pilih System> Integrasi.

- Lengkah 2 Klik eStreamer.

- Lengkah 3 Klik Jieun Klién.

- Lengkah 4 Dina widang Hostname, lebetkeun nami host atanapi alamat IP tina host anu ngajalankeun klien eStreamer.

Catetan Upami anjeun teu acan ngonpigurasi resolusi DNS, paké alamat IP. - Lengkah 5 Upami anjeun hoyong énkripsi sertipikat file, asupkeun kecap akses dina widang Sandi.

- Léngkah 6 Pencét Simpen.

Server eStreamer ayeuna ngamungkinkeun host pikeun ngakses port 8302 dina server eStreamer sareng nyiptakeun sertipikat auténtikasi pikeun dianggo nalika auténtikasi klien-server. - Lengkah 7 Klik Unduh (

) gigireun ngaran host klien pikeun ngundeur sertipikat file.

) gigireun ngaran host klien pikeun ngundeur sertipikat file. - Lengkah 8 Simpen sertipikat file ka diréktori luyu dipaké ku klien anjeun pikeun auténtikasi SSL.

- Lengkah 9 Pikeun nyabut aksés pikeun klien, klik Hapus (

) gigireun host nu Anjeun hoyong cabut.

) gigireun host nu Anjeun hoyong cabut.

Catet yén anjeun henteu kedah ngabalikan deui jasa eStreamer; aksés langsung dicabut.

Analisis Kajadian di Splunk

- Anjeun tiasa make Cisco Secure Firewall (fka Firepower) aplikasi pikeun Splunk (baheulana kawanoh salaku Cisco Firepower App pikeun Splunk) salaku alat éksternal pikeun tampilan na dianggo kalayan data acara Firepower, pikeun moro jeung nalungtik ancaman dina jaringan Anjeun.

- eStreamer diperlukeun. Ieu mangrupikeun pungsi canggih. Tempo eStreamer Server Streaming.

- Kanggo inpo nu leuwih lengkep, tingali https://cisco.com/go/firepower-for-splunk.

Analisis Kajadian di IBM QRadar

- Anjeun tiasa nganggo aplikasi Cisco Firepower pikeun IBM QRadar salaku cara alternatif pikeun nampilkeun data acara sareng ngabantosan anjeun nganalisa, moro, sareng nalungtik ancaman ka jaringan anjeun.

- eStreamer diperlukeun. Ieu mangrupikeun pungsi canggih. Tempo eStreamer Server Streaming.

- Kanggo inpo nu leuwih lengkep, tingali https://www.cisco.com/c/en/us/td/docs/security/firepower/integrations/QRadar/integration-guide-for-the-cisco-firepower-app-for-ibm-qradar.html.

Sajarah pikeun Nganalisis Data Kajadian Ngagunakeun Parabot Eksternal

| Fitur | Vérsi | Rincian |

| pita SecureX | 7.0 | Pita SecureX pivots kana SecureX pikeun pisibilitas instan kana bentang ancaman sakuliah produk kaamanan Cisco Anjeun.

Pikeun mintonkeun pita SecureX di FMC, tingali Firepower na SecureX Pamaduan Guide di https://cisco.com/go/firepower-securex-documentation. Layar anyar/dirobah: Kaca anyar: System> SecureX |

| Kirim sadaya acara sambungan kana awan Cisco | 7.0 | Anjeun ayeuna bisa ngirim sakabeh acara sambungan kana awan Cisco, tinimbang ngan ngirim acara sambungan-prioritas tinggi.

Layar Anyar/Dirobah: Pilihan anyar dina Sistim> Integrasi> Kaca Layanan Awan |

| Cross-peluncuran ka view data dina Secure Network Analytics | 6.7 | Fitur ieu ngenalkeun cara gancang pikeun nyiptakeun sababaraha éntri pikeun alat Secure Network Analytics anjeun dina halaman Analisis> Kontekstual Cross-Launch.

Entri ieu ngidinan Anjeun pikeun klik katuhu hiji acara relevan pikeun cross-peluncuran Secure Network Analytics hiji informasi tampilan nu patali jeung titik data ti mana Anjeun cross-diluncurkeun. Item ménu anyar: Sistem> Logging> Analytics Kaamanan sareng Logging Kaca anyar pikeun ngonpigurasikeun acara ngirim ka Secure Network Analytics. |

| Kontekstual cross-peluncuran

ti jenis widang tambahan |

6.7 | Anjeun ayeuna tiasa ngaluncurkeun kana aplikasi éksternal nganggo jinis data acara tambahan ieu:

• kawijakan kontrol aksés • kawijakan intrusion • Protokol aplikasi • aplikasi klien • Web aplikasi • Ngaran pamaké (kaasup alam)

Pilihan ménu anyar: Pilihan peluncuran salib kontekstual ayeuna sayogi nalika ngaklik katuhu jinis data di luhur pikeun acara dina widget Dashboard sareng tabel acara dina halaman dina menu Analisis. platform dirojong: Firepower Manajemén Center |

| Integrasi sareng IBM QRadar | 6.0 sarta engké | Pangguna IBM QRadar tiasa nganggo aplikasi khusus Firepower anyar pikeun nganalisis data acarana. fungsionalitas sadia kapangaruhan ku versi Firepower Anjeun.

Tempo Analisis Acara di IBM QRadar. |

| Enhancements kana integrasi jeung respon anceman Cisco SecureX | 6.5 | • Rojongan pikeun awan régional:

• Amérika Sarikat (Amérika Kalér) • Éropa

• Rojongan pikeun jenis acara tambahan: • File jeung acara malware • acara sambungan-prioritas High Ieu mangrupikeun acara sambungan anu aya hubunganana sareng ieu: • acara intrusion • acara AKAL Kaamanan • File jeung acara malware

layar dirobah: Pilihan anyar dina Sistem > Integrasi > Layanan Awan. Platform anu Dirojong: Sadaya alat anu dirojong dina sékrési ieu, boh liwat integrasi langsung atanapi syslog. |

| Syslog | 6.5 | Widang AccessControlRuleName ayeuna sayogi dina pesen syslog acara intrusi. |

| Integrasi sareng Cisco Security Packet Analyzer | 6.5 | Rojongan pikeun fitur ieu dihapus. |

| Integrasi jeung respon anceman Cisco SecureX | 6.3 (via syslog, nganggo proxy

kolektor) 6.4 (langsung) |

Integrasikeun data kajadian intrusion Firepower sareng data tina sumber anu sanés pikeun ngahijikeun view tina ancaman jaringan anjeun nganggo alat analisis anu kuat dina réspon ancaman Cisco SecureX.

layar dirobah (versi 6.4): Pilihan anyar dina Sistem > Integrasi > Layanan Awan. Platform anu Dirojong: Alat Firepower Threat Defense ngajalankeun versi 6.3 (via syslog) atanapi 6.4. |

| rojongan Syslog pikeun File jeung acara Malware | 6.4 | Pinuh mumpuni file jeung data acara malware ayeuna bisa dikirim ti alat junun via syslog. layar dirobah: Kawijakan> Kontrol Aksés> Kontrol Aksés> Log.

Platform anu Dirojong: Sadaya alat anu diurus ngajalankeun versi 6.4. |

| Integrasi sareng Splunk | Ngarojong sagala vérsi 6.x | Pamaké Splunk tiasa nganggo aplikasi Splunk anu anyar, aplikasi Cisco Secure Firewall (fka Firepower) pikeun Splunk, pikeun nganalisis kajadian.

fungsionalitas sadia kapangaruhan ku versi Firepower Anjeun. Tempo Analisis Acara di Splunk. |

| Integrasi sareng Cisco Security Packet Analyzer | 6.3 | fitur diwanohkeun: Instan query Cisco Kaamanan Packet Analyzer pikeun pakét patali hiji acara, lajeng klik pikeun nalungtik hasil dina Cisco Kaamanan Packet Analyzer atawa ngundeur éta pikeun analisis i alat éksternal sejen.

Layar anyar: Sistim > Integrasi > Analisis Packet Analyzer > Maju > Packet Analyzer Queries Pilihan menu anyar: Paménta Packet Analyzer item menu nalika ngaklik katuhu dina hiji acara dina kaca Dashboar jeung tabel acara dina kaca dina menu Analisis. platform dirojong: Firepower Manajemén Center |

| Kontekstual cross-peluncuran | 6.3 | Fitur diwanohkeun: Klik-katuhu hiji acara pikeun milarian inpormasi anu aya hubunganana dina tos siap atanapi khusus URL-sumberdaya éksternal dumasar.

Layar anyar: Analisis > Maju > Kontekstual Cross-peluncuran Pilihan ménu anyar: Sababaraha pilihan nalika ngaklik katuhu dina acara dina halaman Dashboard komo tabel dina kaca dina menu Analisis. platform dirojong: Firepower Manajemén Center |

| pesen Syslog pikeun

sambungan jeung intrusion acara |

6.3 | Kamampuhan pikeun ngirim sambungan anu mumpuni sareng acara intrusi ka panyimpenan éksternal sareng alat liwat syslog, nganggo konfigurasi anu ngahiji sareng saderhana. Lulugu pesen ayeuna distandarkeun sareng kalebet identifier jinis acara, sareng pesen langkung alit kusabab kolom anu teu dipikanyaho sareng nilai kosong dileungitkeun.

Platform anu Dirojong: • Kabéh fungsionalitas anyar: Alat FTD ngajalankeun versi 6.3. • Sababaraha pungsi anyar: Alat non-FTD ngajalankeun versi 6.3. • Kurang fungsionalitas anyar: Sadaya alat ngajalankeun versi heubeul ti 6.3. Kanggo inpo nu leuwih lengkep, tingali jejer dina Ngeunaan Ngirim Pesen Syslog pikeun Kajadian Kaamanan. |

| eStreamer | 6.3 | Mindahkeun eusi eStreamer tina bab Host Identity Sources ka bab ieu sareng nambihan kasimpulan ngabandingkeun eStreamer sareng syslog. |

Dokumén / Sumberdaya

|

Analisis Acara Cisco Ngagunakeun Alat éksternal [pdf] Pituduh pamaké Analisis Kajadian Ngagunakeun Alat Luar, Kajadian, Analisis Ngagunakeun Alat Eksternal, Ngagunakeun Alat Eksternal, Alat Eksternal |